| Precedente :: Successivo |

| Autore |

Messaggio |

jumpjack

Semidio

Registrato: 23/03/11 08:20

Messaggi: 337

|

Inviato: 16 Mag 2017 19:44 Oggetto: Inviato: 16 Mag 2017 19:44 Oggetto: |

|

|

Con "spirito santo" intendo (ovviamente in senso ironico) che, stando all'intero articolo, il virus entra automaticamente nel PC e si attiva... senza fare niente.

Tutti i metodi proposti per NON beccarselo sono vaghi e generici, valido per qualunque virus: attento di qua, attento di là, aggiorna su, aggiorna giù, si vabbè grazie, faccio già tutto.

E poi se io chiedo "come faccio a far succedere questa cosa?" e uno mi risponde "ti spiego 9 modi per non farla succedere", c'è qualcosa che non quadra...

Ma la cosa più folle è che c'è addirittura un'intera pagina intitolata "Come si diffonde l'attacco? "... che però non spiega per niente come si viene infettati (ergo, come si diffonde il virus...) , ma cosa succede DOPO che si è stati infettati!

"Wannacry? Just read an Attivissimo article!"   |

|

| Top |

|

|

seagate

Eroe

Registrato: 24/02/16 11:44

Messaggi: 60

Residenza: Via Lattea

|

Inviato: 17 Mag 2017 11:53 Oggetto: Inviato: 17 Mag 2017 11:53 Oggetto: |

|

|

| Prossimo passo, un bel virus dormiente che si riesce a salvarsi sul backup off line e se ne sta li buono buono fino al ripristino. |

|

| Top |

|

|

Zeus News

Ospite

|

|

| Top |

|

|

SverX

Supervisor Macchinisti

Registrato: 25/03/02 11:16

Messaggi: 11568

Residenza: Tokelau

|

Inviato: 17 Mag 2017 12:20 Oggetto: Inviato: 17 Mag 2017 12:20 Oggetto: |

|

|

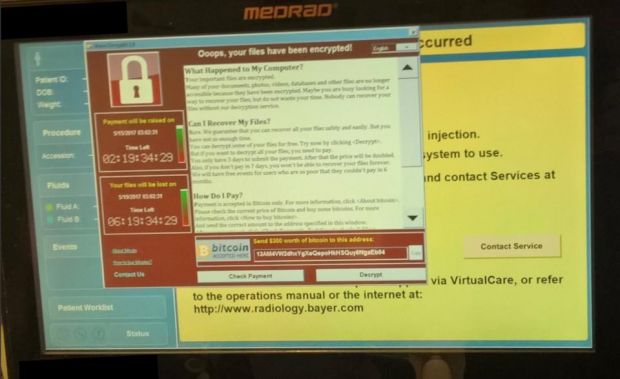

se non fosse abbastanza chiaro, WannaCry attacca una vulnerabilità del servizio SMB 1.0.

Se il servizio non è attivo, nessun problema.

Se il servizio è attivo e il vostro sistema operativo è aggiornato, nessun problema.

Se avete un sistema operativo non aggiornato e il servizio è attivo e raggiungibile da Internet, probabilmente verrete infettati in qualche minuto. |

|

| Top |

|

|

{ice}

Ospite

|

Inviato: 17 Mag 2017 18:29 Oggetto: Inviato: 17 Mag 2017 18:29 Oggetto: |

|

|

| in realtà non è necessario usare dischi USB, basta usare share di rete a cui si accede con credenziali diverse da quelle dell'utente di windows e che vengono montati solo per fare copia del backup, quindi smontati, oppure usando servizi appositi tipo rsync |

|

| Top |

|

|

bdoriano

Amministratore

Registrato: 02/04/07 11:05

Messaggi: 14300

Residenza: 3° pianeta del sistema solare...

|

Inviato: 17 Mag 2017 23:12 Oggetto: Inviato: 17 Mag 2017 23:12 Oggetto: |

|

|

| SverX ha scritto: | se non fosse abbastanza chiaro, WannaCry attacca una vulnerabilità del servizio SMB 1.0.

Se il servizio non è attivo, nessun problema.

Se il servizio è attivo e il vostro sistema operativo è aggiornato, nessun problema.

Se avete un sistema operativo non aggiornato e il servizio è attivo e raggiungibile da Internet, probabilmente verrete infettati in qualche minuto. |

Oltre a quanto detto finora, aggiungo che il virus viene diffuso tramite email con allegato un documento MS Office in cui è presente una macro che procede al download e installazione del cryptoware.

E' buona norma tenere sempre disattivate le macro in MS Office e attivarle solo quando si lavora con documenti provenienti da fonti sicure.

Nel dubbio, gli allegati conviene aprirli con LibreOffice o OpenOffice (che hanno una gestione macro differente da MS Office). |

|

| Top |

|

|

Zeus News

Ospite

|

|

| Top |

|

|

jumpjack

Semidio

Registrato: 23/03/11 08:20

Messaggi: 337

|

Inviato: 18 Mag 2017 10:17 Oggetto: Inviato: 18 Mag 2017 10:17 Oggetto: |

|

|

| SverX ha scritto: | se non fosse abbastanza chiaro, WannaCry attacca una vulnerabilità del servizio SMB 1.0.

Se il servizio non è attivo |

"Vulnerabilità"?

"SMB"?

"Servizio"?

Guardate che ormai i computer non li usano mica più solo i nerd, li usano anche casalinghe, bambini e pensionati, che non sono tenuti a conoscere queste boiate che appassionano tanto i nerd.

Quindi? Una casalinga disperata che NON vuole beccarsi Wannacry non ha diritto a sapere come ha fatto la sua vicina di casa a prendersi il virus?!?

Ma ci vuole tanto a dire che gira una mail pericolosa che contiene un allegato da non aprire? (se è questo il caso specifico, ancora non l'ho capito)

O dire di disabilitare l'anteprima outlook? (se è questo il problema)

O disabilitare lo scaricamento delle immagini?

ecc. ecc. ecc... |

|

| Top |

|

|

bdoriano

Amministratore

Registrato: 02/04/07 11:05

Messaggi: 14300

Residenza: 3° pianeta del sistema solare...

|

Inviato: 18 Mag 2017 15:07 Oggetto: Inviato: 18 Mag 2017 15:07 Oggetto: |

|

|

Hai ragione, purtroppo è un vizio dei tecnici (di qualsiasi campo) scrivere o parlare in modo incomprensibile per l'utente finale.

| Microsoft ha scritto: | We havent found evidence of the exact initial entry vector used by this threat, but there are two scenarios that we believe are highly possible explanations for the spread of this ransomware:

- Arrival through social engineering emails designed to trick users to run the malware and activate the worm-spreading functionality with the SMB exploit

- Infection through SMB exploit when an unpatched computer is addressable from other infected machines

|

Tradotto

| Citazione: | Non ci sono evidenze di come è iniziata la diffusione, ma ci sono 2 possibili scenari:

- Arrivo tramite email di ingegneria sociale progettato per ingannare gli utenti per eseguire il malware e attivare la funzionalità di diffusione del worm con lo sfruttamento SMB

- L'infezione tramite SMB sfrutta quando un computer non aggiornato è accessibile da altri pc infetti

|

Tra le varie possibilità di diffusione, si parla di email con allegati documenti Word (.doc, .docx) e Adobe Reader (.pdf)

Quindi il problema si presenta tramite email con allegato un documento o un link a una pagina web che, se aperti, fanno iniziare il calvario.

Come indicato nella seconda pagina dell'articolo di Paolo Attivissimo al punto 5.

E' obbligatorio tenere aggiornato l'antivirus e il proprio Windows (chi ha Linux o Mac OSX non si deve preoccupare).

Quindi, scaricate sempre gli aggiornamenti di sicurezza proposti dal vostro sistema e NON APRITE EMAIL DA SCONOSCIUTI.

Per questo catastrofico evento, MS ha messo a disposizione aggiornamenti anche per le versioni di Windows non più manutenute:

Aggiornamento per Windows XP 32bit

Aggiornamento per Windows XP 64bit

Aggiornamento per Windows Server 2003 32bit

Aggiornamento per Windows Server 2003 64bit

Aggiornamento per Windows XP Embedded 32bit

Aggiornamento per Windows 8 32bit

Aggiornamento per Windows 8 64bit

All'interno di una rete, il ransomware si diffonde sfruttando le vulnerabilità descritte da SverX.

Al momento, NON ESISTE ALCUN SISTEMA GRATUITO E SICURO per decriptare i propri files.

Si può tentare con il programma WanaDecrypt ma, solo se l'utente ha registrato il traffico di rete o ha scaricato la chiave RSA dalla memoria del pc durante l'infezione prima che venisse inviata al server di WanaCrypt.

Curiosamente, in rete si cominciano trovare diversi siti che offrono il servizio di decriptazione a pagamento...

E cominciano a comparire nuove varianti di WannaCry (anche fasulle, solo per chiedere soldi). |

|

| Top |

|

|

jumpjack

Semidio

Registrato: 23/03/11 08:20

Messaggi: 337

|

Inviato: 18 Mag 2017 17:55 Oggetto: Inviato: 18 Mag 2017 17:55 Oggetto: |

|

|

Da non crederci.... Quindi si parla ovunque di cessato allarme... ma ancora neanche si sa come è iniziato tutto????   Cioè basta che uno script kiddy qualunque trovi l'eseguibile del virus e sostituisca la stringa del "sito sinkhole" con un'altra, e risiamo da capo??? Tutti i PC del mondo che non sono ancora stati aggiornati continueranno a essere infettati a profusione! Cioè basta che uno script kiddy qualunque trovi l'eseguibile del virus e sostituisca la stringa del "sito sinkhole" con un'altra, e risiamo da capo??? Tutti i PC del mondo che non sono ancora stati aggiornati continueranno a essere infettati a profusione! |

|

| Top |

|

|

bdoriano

Amministratore

Registrato: 02/04/07 11:05

Messaggi: 14300

Residenza: 3° pianeta del sistema solare...

|

Inviato: 19 Mag 2017 08:16 Oggetto: Inviato: 19 Mag 2017 08:16 Oggetto: |

|

|

In effetti, è già successo durante la settimana.

- Primo kill switch: iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com

- Secondo kill switch: ifferfsodp9ifjaposdfjhgosurijfaewrwergwea.com

Sembra anche che sia apparsa una nuova versione del ransomware senza link a siti con nomi inventati... quindi, niente più possibilità di blocco della fase di criptazione registrando domini di fantasia.

Con il fatto che MS ha messo a disposizione le patches anche per i vecchi sistemi operativi (XP, Server 2003, Vista, 8), i danni causati dal ransomware cominciamo a ridursi.

Prestare attenzione anche ai siti che si offrono di decriptare i documenti bloccati dal ransomware. Sono sicuramente dei tentativi di spillare soldi ai disperati, senza garanzia di ottenere il risultato sperato. |

|

| Top |

|

|

SverX

Supervisor Macchinisti

Registrato: 25/03/02 11:16

Messaggi: 11568

Residenza: Tokelau

|

Inviato: 19 Mag 2017 10:48 Oggetto: Inviato: 19 Mag 2017 10:48 Oggetto: |

|

|

| jumpjack ha scritto: | | Guardate che ormai i computer non li usano mica più solo i nerd, li usano anche casalinghe, bambini e pensionati, che non sono tenuti a conoscere queste boiate che appassionano tanto i nerd. |

Perdonami, deformazione professionale.

Per chi non è tecnico il punto è: si può avere problemi se si usa Windows e non si è tenuto aggiornato come si dovrebbe.

Io mi auguro le casalinghe i bambini e i pensionati abbiano Windows update attivo - e spero anche che qualcuno li abbia informati che XP non è più supportato e andrebbe cambiato. Se così non fosse, beh, per guidare serve una patente e per usare un computer serve un minimo (ma anche poco eh?) di competenza tecnica.  |

|

| Top |

|

|

Zeus News

Ospite

|

|

| Top |

|

|

Zeus News

Ospite

|

|

| Top |

|

|

andreaziffer

Eroe in grazia degli dei

Registrato: 30/06/05 13:12

Messaggi: 142

Residenza: Firenze, Italia

|

Inviato: 24 Mag 2017 12:44 Oggetto: Inviato: 24 Mag 2017 12:44 Oggetto: |

|

|

Io ho un vecchio XP, che viene acceso da mia moglie quando viaggiando mi porto via il PC nuovo; è corretto scaricare la patch sul nuovo, poi tramite chiavetta spostarla sul vecchio XP ed eseguirla senza connetterlo?

Quale patch esattamente? Nei post precedenti ci sono links che portano a patch fra loro diverse; sono equivalenti? |

|

| Top |

|

|

Zeus News

Ospite

|

|

| Top |

|

|

{Paolo Del Bene}

Ospite

|

Inviato: 24 Mag 2017 18:54 Oggetto: Inviato: 24 Mag 2017 18:54 Oggetto: |

|

|

| I spero che donne; bambini; pensionati; usino almeno una delle seguenti distribuzioni GNU/linux: GNU/linux Blag link GNU/linux Dragora link GNU/linux Dynebolic link GNU/linux gNewSense link GNU/linux GuixSD link GNU/linux libreCMC link GNU/linux Musix link GNU/linux Parabola link GNU/linux Trisquel link GNU/linux Ututo link e lascino stare MaWi/WiMa i due colabrodi. |

|

| Top |

|

|

Zeus News

Ospite

|

|

| Top |

|

|

SverX

Supervisor Macchinisti

Registrato: 25/03/02 11:16

Messaggi: 11568

Residenza: Tokelau

|

Inviato: 25 Mag 2017 09:55 Oggetto: Inviato: 25 Mag 2017 09:55 Oggetto: |

|

|

| andreaziffer ha scritto: | Io ho un vecchio XP, che viene acceso da mia moglie quando viaggiando mi porto via il PC nuovo; è corretto scaricare la patch sul nuovo, poi tramite chiavetta spostarla sul vecchio XP ed eseguirla senza connetterlo?

Quale patch esattamente? Nei post precedenti ci sono links che portano a patch fra loro diverse; sono equivalenti? |

Sì, fai così. La patch è la prima dell'elenco, se hai XP a 32 bit. Se per caso hai XP a 64 bit, è la seconda. |

|

| Top |

|

|

Zeus News

Ospite

|

|

| Top |

|

|

|