| Precedente :: Successivo |

| Autore |

Messaggio |

Zeus News

Ospite

|

Inviato: 03 Mag 2011 08:32 Oggetto: Nuove tecniche per steganografare dati sull'hard disk Inviato: 03 Mag 2011 08:32 Oggetto: Nuove tecniche per steganografare dati sull'hard disk |

|

|

Commenti all'articolo Nuove tecniche per steganografare dati sull'hard disk

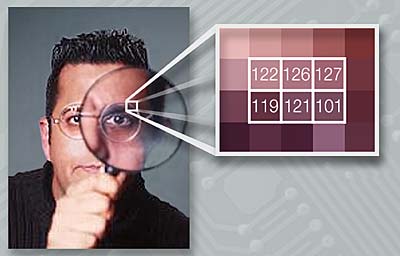

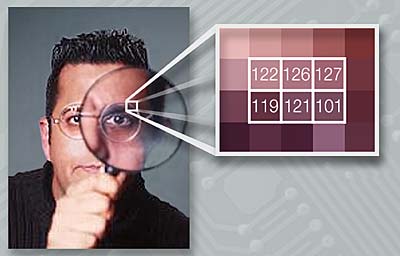

Le informazioni sono nascoste in bella vista, invisibili a chiunque non sappia già dove e come cercarle.

|

|

| Top |

|

|

{Il gino}

Ospite

|

Inviato: 04 Mag 2011 08:47 Oggetto: Inviato: 04 Mag 2011 08:47 Oggetto: |

|

|

La steganografia esiste da anni, utile per esempio a nascondere files "non enorm" all'interno di un jpg, come la foto stessa dell'articolo evidenzia (ma non dice).

Il dubbio che nasce sulla scoperta di questi sedicenti ricercatori è:

cos'è che protegge da scrittura questi cluster "predeterminati" ? Un software ? Un driver ? Basta che trovino quel preciso oggetto installato, e sei già parzialmente sgamato.

Stessa considerazione per il fatto che i cluster sono predeterminati: un qualunque software che mi tira giù la mappa della FAT e mi elenca i cluster non allocati a files sarà un'altro sistema per scoprire la presenza di questa "grande novità"... |

|

| Top |

|

|

{Giona Antonio}

Ospite

|

Inviato: 04 Mag 2011 10:01 Oggetto: Inviato: 04 Mag 2011 10:01 Oggetto: |

|

|

Non servono vie complesse chiunque cerchi qualcosa di nascosto comunque lo si nasconda prima o poi lo trova o almeno viene a conoscenza della presenza di qualcosa di nascosto trovare poi la via per renderlo visibile la si puo raggiungere con diversi tentativi.

Per venire a conoscenza del"nascosto"in questo caso basta conoscere le prestazioni dell`hardisk per sospettare la presenza di qualcosa di "anomalo" dopodiche si cerchera la via per renderlo "percepibile"ai nostri sensi. |

|

| Top |

|

|

freeant

Eroe

Registrato: 24/10/05 11:01

Messaggi: 55

Residenza: København

|

Inviato: 04 Mag 2011 18:52 Oggetto: Geniale Inviato: 04 Mag 2011 18:52 Oggetto: Geniale |

|

|

| {Il gino} ha scritto: | Il dubbio che nasce sulla scoperta di questi sedicenti ricercatori è:

cos'è che protegge da scrittura questi cluster "predeterminati" ? Un software ? Un driver ? Basta che trovino quel preciso oggetto installato, e sei già parzialmente sgamato. |

Vero, ma basta che il software sia conservato esternamente, non installato

| {Il gino} ha scritto: | | Stessa considerazione per il fatto che i cluster sono predeterminati: un qualunque software che mi tira giù la mappa della FAT e mi elenca i cluster non allocati a files sarà un'altro sistema per scoprire la presenza di questa "grande novità"... |

Magari ho capito male io, ma forse usano la slack area, quello spazio dei blocchi non utilizzato: primo, senza l'ordine di scrittura hai bisogno di un programma che si legga tutte le slack e capisca che ci sono dei dati intelligibili e non residui di dati precedenti l'ultima formattazione; poi, una volta ricostruito il contenuto, ti serve la chiave per decrittarlo.

Ma funziona anche se mi sono sbagliato ed il sistema "dedica" a questi dati interi cluster.

Certo che se c'è qualcosa da trovare prima o poi si trova, ma il discorso è sempre "valore dell'informazione" fratto "costo per carpirla" al quale va aggiunto anche il "costo per capire se c'è".

Personalmente lo trovo geniale, come sistema, molto più funzionale della stegano nei jpg.

Ciao

/ANT :) |

|

| Top |

|

|

zero

Dio maturo

Registrato: 22/03/08 18:34

Messaggi: 2382

|

Inviato: 04 Mag 2011 19:56 Oggetto: Inviato: 04 Mag 2011 19:56 Oggetto: |

|

|

| {Il gino} ha scritto: | La steganografia esiste da anni, utile per esempio a nascondere files "non enorm" all'interno di un jpg, come la foto stessa dell'articolo evidenzia (ma non dice).

Il dubbio che nasce sulla scoperta di questi sedicenti ricercatori è:

cos'è che protegge da scrittura questi cluster "predeterminati" ? Un software ? Un driver ? Basta che trovino quel preciso oggetto installato, e sei già parzialmente sgamato.

Stessa considerazione per il fatto che i cluster sono predeterminati: un qualunque software che mi tira giù la mappa della FAT e mi elenca i cluster non allocati a files sarà un'altro sistema per scoprire la presenza di questa "grande novità"... |

Quoto!

Inoltre devono essere cluster dichiarati come "non spostabili", e cio' per evitare che la deframmentazione li rimescoli. In tal caso e' ancora piu' facile trovarli.

Per proteggerli da scrittura non servono driver, basta far credere al sistema operativo che tali cluster sia allocati.

La cosa piu' semplice sarebbe allocare un file, volutamente molto frammentato, poi dichiararlo come inamovibile e nascosto. Tipo il pagefile.sys. Ma spero abbiano usato qualcosa di piu' complesso. |

|

| Top |

|

|

mda

Dio maturo

Registrato: 01/11/06 10:39

Messaggi: 6648

Residenza: Figonia

|

Inviato: 04 Mag 2011 21:11 Oggetto: Inviato: 04 Mag 2011 21:11 Oggetto: |

|

|

| {Il gino} ha scritto: | La steganografia esiste da anni, utile per esempio a nascondere files "non enorm" all'interno di un jpg, come la foto stessa dell'articolo evidenzia (ma non dice).

(..) |

Esatto! Da anni si può nascondere ovunque. Dove sarebbe l'idea?

Ciao |

|

| Top |

|

|

mar.ste

Eroe in grazia degli dei

Registrato: 10/01/07 17:27

Messaggi: 163

|

Inviato: 30 Nov 2011 21:03 Oggetto: Inviato: 30 Nov 2011 21:03 Oggetto: |

|

|

Probabilmente basta riallocare in maniera voluta (ovvero per ricavare il messaggio cifrato) una serie di file predeterminati.

Certamente se questi file vengono cancellati o riscritti o il disco de-deframmentato l'informazione si perde.

E se qualcuno pensa che ci siano delle info le può trovare anche in dati puramente casuali!  |

|

| Top |

|

|

mda

Dio maturo

Registrato: 01/11/06 10:39

Messaggi: 6648

Residenza: Figonia

|

Inviato: 30 Nov 2011 22:05 Oggetto: Inviato: 30 Nov 2011 22:05 Oggetto: |

|

|

Capisco il vecchissimo codice "rana" :

Esempio: icoa = ciao , ciaiastsc =casistica ecc..

Il codice "rana furba" inoltre inserisce lettere che non esistono.

Esempio: ictoza = ciao , cdiaifashtsc =casistica ecc..

Il bello è che puoi ottenere una sacco di frasi compiute riordinando le lettere e quindi solo il possessore del codice (giusto ordinamento) può leggerlo.

Ciao |

|

| Top |

|

|

|